بزرگنمايي:

سیاست و بازاریابی - باشگاه خبرنگاران / برخی پیجرها دارای نرمافزارهای سادهای هستند که ممکن است دارای نقاطضعف امنیتی باشند.

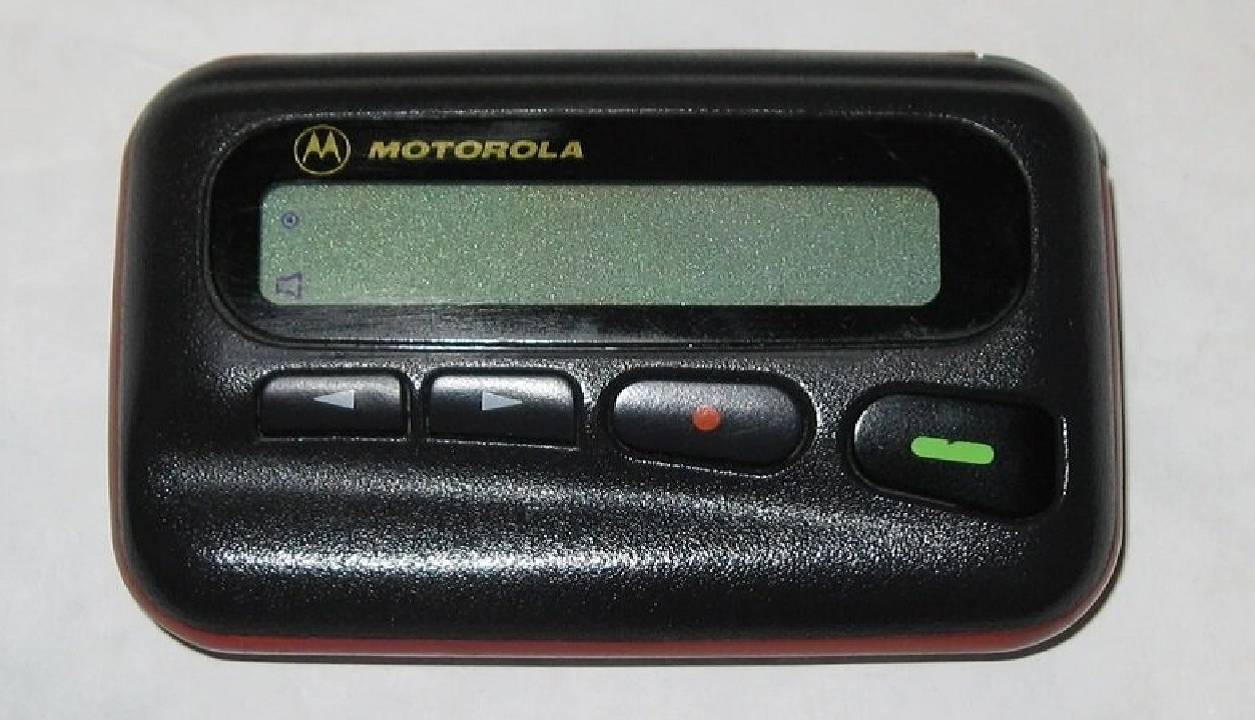

حوادث روز گذشته لبنان و انفجار پیجرها ما را بر آن داشت که نگاهی به تاریخچه این وسیله ارتباطی و بررسی چگونگی امکان هکشدن آن بکنیم. پیجر (Pager) یکی از نخستین ابزارهای ارتباطی الکترونیکی است که به افراد امکان میدهد تا پیامهای کوتاه و فوری را دریافت کنند.

این دستگاه در دهههای 1980 و 1990میلادی بهطور گسترده مورد استفاده قرار میگرفت و بهخصوص در میان کادر پزشکی، تکنیسینها و دیگر مشاغلی که نیاز به ارتباطات سریع داشتند، محبوب بود. با پیشرفت فناوری و ظهور گوشیهای همراه، استفاده از پیجرها به مرور کاهش یافت. یکی از موضوعات قابلتوجه درخصوص پیجرها، آسیبپذیریهای امنیتی و امکان هک شدن آنهاست.

![]()

چگونگی عملکرد

پیجرها از سیگنالهای رادیویی برای دریافت پیامها استفاده میکنند. به این شکل که فرستنده پیام، معمولا از طریق تماس تلفنی یا سیستم پیامرسانی الکترونیکی، پیام خود را به یک مرکز انتقال ارسال میکرد. این مرکز پیام را بهصورت سیگنال رادیویی به پیجر مقصد ارسال میکرد و پیجر با دریافت سیگنال، پیام را به کاربر نمایش میداد. پیجرها معمولا از یک باند فرکانس خاص برای دریافت پیامها استفاده میکنند که بهطور عمومی و بدون رمزنگاری ارسال میشوند. این مسئله میتواند بهعنوان یک نقطهضعف امنیتی درنظر گرفته شود.

داغشدن باتری

بلافاصله پس از اتفاقات روز گذشته لبنان و انفجار پیجرهای متعدد، رسانههای مختلف درخصوص موارد فنی آن مطالبی را منتشر کردند. خبرگزاری آسوشیتدپرس به نقل از یکی از کارشناسان امر نوشت که دستگاههای ارتباطی (پیجرها) منفجرشده که متعلق به شرکت موتورولا بوده است، مجهز به باتریهای لیتیومی بودهاند و با داغشدن بیش از حد ترکیدهاند. هکرها با ارسال فرامینی به دستگاهها، باعث داغشدن بیش از حد باتری و در نهایت انفجار آنها شدهاند.

روشهای هککردن پیجر

شنود سیگنالهای رادیویی

چون پیجرها از سیگنالهای رادیویی برای انتقال پیامها استفاده میکنند و این سیگنالها بهصورت غیررمزگذاریشده ارسال میشوند، هکرها میتوانند با استفاده از تجهیزات ساده رادیویی، سیگنالها را شنود کنند. با یک دستگاه رادیوی دیجیتال (SDR) و آنتن مناسب، هکرها میتوانند فرکانس خاصی را که پیجرها روی آن کار میکنند ردیابی و پیامهای ارسالی را دریافت کنند. این روش یکی از ابتداییترین و متداولترین راهای شنود پیجرهاست و بهدلیل اینکه پیامها رمزنگاری نشدهاند، هکرها بهراحتی میتوانند پیامهای متنی ارسالی را مشاهده کنند.

دسترسی به شبکههای پیامرسانی پیجر

سیستمهای پیامرسانی پیجرها عمدتا توسط شرکتهای مخابراتی یا سیستمهای پیامرسانی خصوصی مدیریت میشوند. اگر هکری بتواند به این شبکهها نفوذ کند، میتواند پیامهای ارسالی به پیجرها را رهگیری یا حتی پیامهای جعلی ارسال کند. این روش مستلزم داشتن مهارتهای بیشتری نسبت به شنود ساده سیگنال است، اما نتایج آن بهمراتب گستردهتر خواهد بود.

حملات انسانی (مهندسی اجتماعی)

در برخی موارد، هکرها بهجای حملات مستقیم فنی، از روشهای مهندسی اجتماعی استفاده میکنند. بهعنوان مثال، آنها ممکن است با اپراتور تماس بگیرند و خود را بهجای شخص دیگر جا بزنند و از او بخواهند که پیام خاصی را به پیجر ارسال کند. این نوع حمله بهویژه در سیستمهای قدیمیتر و بدون احراز هویت رخ میدهد.

نقاطضعف نرمافزاری

برخی پیجرها دارای نرمافزارهای سادهای هستند که ممکن است دارای نقاطضعف امنیتی باشند. هکرها میتوانند از این نقاطضعف برای دسترسی به اطلاعات ذخیرهشده در دستگاه یا تغییر عملکرد پیجر استفاده کنند. هرچند این روش نسبت به شنود رادیویی کمتر متداول است، اما در برخی مدلهای خاص پیجر این روش امکانپذیر است.

لینک کوتاه:

https://www.siasatvabazaryabi.ir/Fa/News/755664/